Аутор:

Gregory Harris

Датум Стварања:

11 Април 2021

Ажурирати Датум:

1 Јули 2024

Садржај

- Кораци

- Метода 1 од 3: СКЛ ињекција

- Метод 2 од 3: Откривање роот лозинке

- Метод 3 од 3: Недостаци базе података

- Савјети

- Упозорења

Да бисте заштитили базу података од хакера, морате размишљати као хакер. Да сте хакер, које бисте информације тражили? Како бисте то добили? Постоји много различитих врста база података и много начина за њихово хаковање. Често хакери покушавају провалити роот лозинку или користити екплоит. Ако сте упознати са СКЛ изразима и основним концептима базе података, покушајте разбити једну од њих.

Кораци

Метода 1 од 3: СКЛ ињекција

1 Сазнајте да ли база података има рањивости. За ову методу морате разумети оператере базе података. Покрените прегледач и отворите интерфејс странице за пријаву у базу података. Затим у поље за корисничко име унесите ‘(један навод). Кликните Пријави се. Ако добијете грешку "СКЛ изузетак: Наведени низ није попуњен погрешно" или "Неважећи знак", база података је осетљива на СКЛ ињекцију.

1 Сазнајте да ли база података има рањивости. За ову методу морате разумети оператере базе података. Покрените прегледач и отворите интерфејс странице за пријаву у базу података. Затим у поље за корисничко име унесите ‘(један навод). Кликните Пријави се. Ако добијете грешку "СКЛ изузетак: Наведени низ није попуњен погрешно" или "Неважећи знак", база података је осетљива на СКЛ ињекцију.  2 Пронађите број колона. Вратите се на страницу за пријављивање у базу података (или било коју другу адресу која се завршава са "ид =" или "цатид =") и кликните на траку за адресу. Притисните размак иза адресе и унесите ред за 1, а затим притисните . Унесите... Повећајте број на 2 и притисните . Унесите... Повећајте редослед док се не појави грешка. Број који сте унели пре погрешно написаног броја биће стварни број колона.

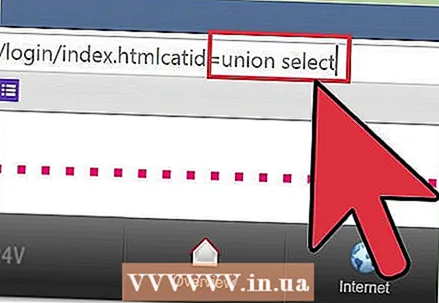

2 Пронађите број колона. Вратите се на страницу за пријављивање у базу података (или било коју другу адресу која се завршава са "ид =" или "цатид =") и кликните на траку за адресу. Притисните размак иза адресе и унесите ред за 1, а затим притисните . Унесите... Повећајте број на 2 и притисните . Унесите... Повећајте редослед док се не појави грешка. Број који сте унели пре погрешно написаног броја биће стварни број колона.  3 Сазнајте који постови прихватају упите за претрагу. Пронађите адресну траку и промените крај адресе са цатид = 1 или ид = 1 у цатид = -1 или ид = -1. Притисните размакницу и откуцајте унион 1,2,3,4,5,6 (ако има 6 колона).Бројање мора бити до укупног броја колона, при чему је свака цифра одвојена зарезом. Кликните на . Унесите и видећете бројеве свих колона које прихватају упите.

3 Сазнајте који постови прихватају упите за претрагу. Пронађите адресну траку и промените крај адресе са цатид = 1 или ид = 1 у цатид = -1 или ид = -1. Притисните размакницу и откуцајте унион 1,2,3,4,5,6 (ако има 6 колона).Бројање мора бити до укупног броја колона, при чему је свака цифра одвојена зарезом. Кликните на . Унесите и видећете бројеве свих колона које прихватају упите.  4 Унесите СКЛ изразе у колону. На пример, ако желите да сазнате име тренутног корисника и уметнете код у колону 2, избришите све након ид = 1 у адресној траци и притисните размакницу. Затим унесите унион селецт 1, цонцат (усер ()), 3,4,5,6--. Кликните на . Унесите а на екрану ће се приказати име тренутног корисника базе података. Унесите различите СКЛ изразе за приказ различитих информација, као што је листа корисничких имена и лозинки за разбијање.

4 Унесите СКЛ изразе у колону. На пример, ако желите да сазнате име тренутног корисника и уметнете код у колону 2, избришите све након ид = 1 у адресној траци и притисните размакницу. Затим унесите унион селецт 1, цонцат (усер ()), 3,4,5,6--. Кликните на . Унесите а на екрану ће се приказати име тренутног корисника базе података. Унесите различите СКЛ изразе за приказ различитих информација, као што је листа корисничких имена и лозинки за разбијање.

Метод 2 од 3: Откривање роот лозинке

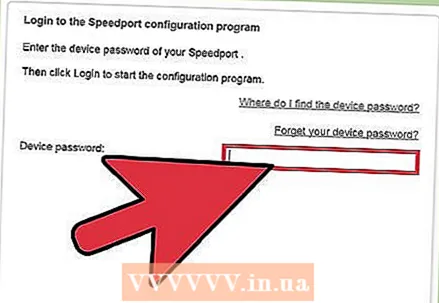

1 Покушајте да се пријавите као суперкорисник користећи подразумевану лозинку. Неке базе података немају подразумевану лозинку суперкорисника (администратора), па покушајте да се пријавите са празном лозинком. Друге базе података имају подразумевану лозинку, која се лако може пронаћи на форуму за техничку подршку.

1 Покушајте да се пријавите као суперкорисник користећи подразумевану лозинку. Неке базе података немају подразумевану лозинку суперкорисника (администратора), па покушајте да се пријавите са празном лозинком. Друге базе података имају подразумевану лозинку, која се лако може пронаћи на форуму за техничку подршку.  2 Испробајте уобичајене лозинке. Ако администратор има налог заштићен лозинком (што је врло вероватно), покушајте да користите уобичајене комбинације корисничког имена и лозинке. Неки хакери јавно објављују спискове испуцалих лозинки и користе посебне програме за крекирање. Испробајте различите комбинације корисничког имена и лозинке.

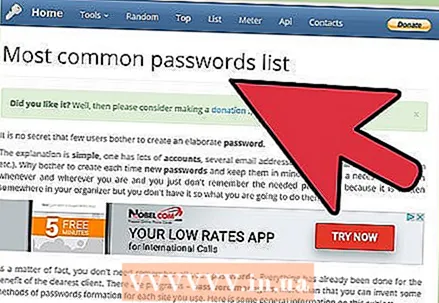

2 Испробајте уобичајене лозинке. Ако администратор има налог заштићен лозинком (што је врло вероватно), покушајте да користите уобичајене комбинације корисничког имена и лозинке. Неки хакери јавно објављују спискове испуцалих лозинки и користе посебне програме за крекирање. Испробајте различите комбинације корисничког имена и лозинке. - Збирку лозинки можете пронаћи на овој поузданој веб локацији: хттпс://гитхуб.цом/даниелмиесслер/СецЛистс/трее/мастер/Пассвордс.

- Ручно уношење лозинки може потрајати јако дуго, али ипак покушајте са срећом, па тек онда пређите на тешку артиљерију.

3 Користите програм за разбијање лозинки. Користите различите програме и покушајте провалити лозинку уношењем хиљада ријечи и комбинација слова, бројева и симбола.

3 Користите програм за разбијање лозинки. Користите различите програме и покушајте провалити лозинку уношењем хиљада ријечи и комбинација слова, бројева и симбола. - Популарни програми за разбијање лозинки су: ДБПвАудит (за Орацле, МиСКЛ, МС-СКЛ и ДБ2) и Аццесс Пассвиев (за МС Аццесс). Уз њихову помоћ можете разбити лозинку многих база података. На Гоогле -у можете пронаћи и јаилбреак програм посебно осмишљен за вашу базу података. На пример, унесите орацле дб хацк програм у оквир за претрагу ако желите да хакујете Орацле базу података.

- Ако имате налог на серверу на коме се налази база података, покрените програм за разбијање хеша (попут Јована Трбосјека) и покушајте да разбијете датотеку лозинке. Хеш датотека се налази на различитим местима у различитим базама података.

- Преузимајте програме само са поузданих веб локација. Пажљиво проучите програме пре него што их употребите.

Метод 3 од 3: Недостаци базе података

1 Пронађи експлоат. Сецтоолс.орг већ десет година саставља списак различитих одбрана (укључујући и подвиге). Њихови програми имају добру репутацију и користе их администратори система за заштиту својих система широм света. Отворите њихову листу експлоатација (или их пронађите на другој поузданој веб локацији) и потражите програме или текстуалне датотеке које могу продрети у базе података.

1 Пронађи експлоат. Сецтоолс.орг већ десет година саставља списак различитих одбрана (укључујући и подвиге). Њихови програми имају добру репутацију и користе их администратори система за заштиту својих система широм света. Отворите њихову листу експлоатација (или их пронађите на другој поузданој веб локацији) и потражите програме или текстуалне датотеке које могу продрети у базе података. - Још једно место са списком експлоатација је ввв.екплоит-дб.цом. Идите на њихову веб локацију и кликните на везу „Тражи“, а затим пронађите базу података коју желите да хакујете (на пример, „орацле“). Унесите цаптцха у одговарајуће поље и кликните на дугме за претрагу.

- Обавезно истражите све подвиге које намеравате да тестирате како бисте знали шта да радите ако дође до проблема.

2 Пронађите рањиву мрежу чувајући се. Вардривинг је вожња (вожња бицикла или ходање) по подручју са омогућеним софтвером за скенирање мреже (попут НетСтумблера или Кисмета) у потрази за необезбеђеним мрежама. Технички гледано, чување деце је легално, али илегалне активности са мреже које сте пронашли нису.

2 Пронађите рањиву мрежу чувајући се. Вардривинг је вожња (вожња бицикла или ходање) по подручју са омогућеним софтвером за скенирање мреже (попут НетСтумблера или Кисмета) у потрази за необезбеђеним мрежама. Технички гледано, чување деце је легално, али илегалне активности са мреже које сте пронашли нису.  3 Искористите рупу базе података из рањиве мреже. Ако радите нешто што не бисте требали, клоните се своје мреже. Повежите се путем бежичне везе на једну од отворених мрежа које сте пронашли чувајући се и покрените одабрани екплоит.

3 Искористите рупу базе података из рањиве мреже. Ако радите нешто што не бисте требали, клоните се своје мреже. Повежите се путем бежичне везе на једну од отворених мрежа које сте пронашли чувајући се и покрените одабрани екплоит.

Савјети

- Увек држите важне податке иза заштитног зида.

- Заштитите своју бежичну мрежу лозинком како бисте спречили чуваре да користе вашу кућну мрежу за покретање подвига.

- Пронађите друге хакере и питајте их за неке савете.Понекад се најкорисније знање о раду хакера не може наћи у јавном домену.

Упозорења

- Сазнајте о законима и последицама хаковања у вашој земљи.

- Никада не покушавајте да илегално приступите уређају са своје мреже.

- Пријављивање у туђу базу података је незаконито.