![Automate Wi-Fi Hacking with Wifite2 in Kali Linux [Tutorial]](https://i.ytimg.com/vi/qpnpI_mF3Aw/hqdefault.jpg)

Садржај

Кали Линук се може користити за многе ствари, али је вероватно најпознатији по својој способности да продире или „хакује“ мреже попут ВПА и ВПА2. Постоје стотине Виндовс апликација које тврде да хакују ВПА; не користи га! Они су само превара, коју професионални хакери користе за хакирање новајлија или потенцијалних хакера. Постоји само један начин на који хакери могу да уђу у вашу мрежу, и то са Линук ОС-ом, бежичном картицом са режимом монитора и аирцрацк-нг или слично. Такође имајте на уму да чак и са овим услужним програмима Ви-Фи крекинг није за почетнике. Потребно је основно знање о томе како функционише ВПА аутентификација и неко познавање Кали Линука и његових алата, тако да хакер који приступа вашој мрежи вероватно неће бити почетник!

На корак

Покрените Кали Линук и пријавите се, по могућности као роот.

Покрените Кали Линук и пријавите се, по могућности као роот. Повежите бежични адаптер компатибилан са убризгавањем (осим ако га ваша картица на рачунару не подржава).

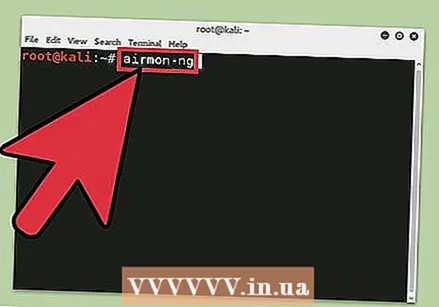

Повежите бежични адаптер компатибилан са убризгавањем (осим ако га ваша картица на рачунару не подржава). Искључите све бежичне мреже. Отворите терминал и откуцајте аирмон-нг. Ово ће навести све бежичне картице које подржавају режим надзора (и без убризгавања).

Искључите све бежичне мреже. Отворите терминал и откуцајте аирмон-нг. Ово ће навести све бежичне картице које подржавају режим надзора (и без убризгавања). - Ако се не приказују картице, искључите и поново повежите картицу и проверите да ли подржава режим монитора. Можете да проверите да ли картица подржава режим надгледања тако што ћете на другом терминалу откуцати ифцонфиг - ако је картица наведена у ифцонфиг, али не и у аирмон-нг, онда је картица не подржава.

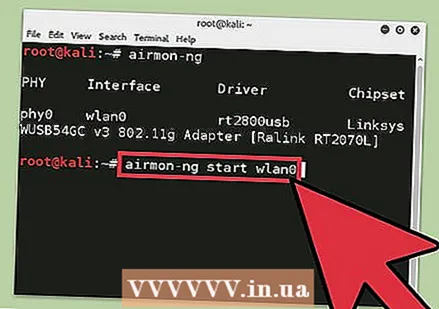

Унесите „аирмон-нг старт“, а затим интерфејс бежичне картице. На пример, ако се ваша картица зове влан0, укуцајте: аирмон-нг старт влан0.

Унесите „аирмон-нг старт“, а затим интерфејс бежичне картице. На пример, ако се ваша картица зове влан0, укуцајте: аирмон-нг старт влан0. - Порука „(омогућен режим монитора)“ значи да је картица успешно стављена у режим монитора. Запишите име новог интерфејса монитора, мон0.

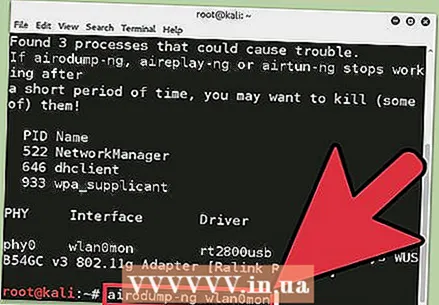

Тип аиродумп-нг након чега следи назив новог интерфејса монитора. Вероватно је интерфејс монитора мон0.

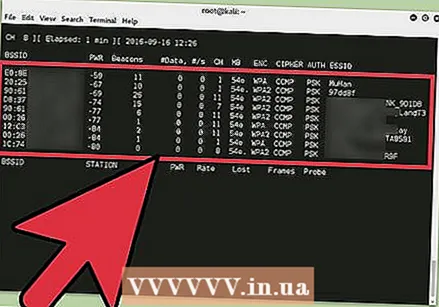

Тип аиродумп-нг након чега следи назив новог интерфејса монитора. Вероватно је интерфејс монитора мон0.  Погледајте резултате Аиродумп-а. Сада ће се приказати листа свих бежичних мрежа у вашем подручју, заједно са пуно корисних информација о њима. Пронађите своју мрежу или мрежу за коју сте овлашћени да спроведете тест пенетрације. Једном када откријете своју мрежу на стално насељеној листи, притисните Цтрл+Ц. да заустави процес. Запишите канал своје циљне мреже.

Погледајте резултате Аиродумп-а. Сада ће се приказати листа свих бежичних мрежа у вашем подручју, заједно са пуно корисних информација о њима. Пронађите своју мрежу или мрежу за коју сте овлашћени да спроведете тест пенетрације. Једном када откријете своју мрежу на стално насељеној листи, притисните Цтрл+Ц. да заустави процес. Запишите канал своје циљне мреже.  Копирајте БССИД циљне мреже. Сада откуцајте ову команду: аиродумп-нг -ц [канал] --бссид [бссид] -в / роот / радна површина / [интерфејс монитора]

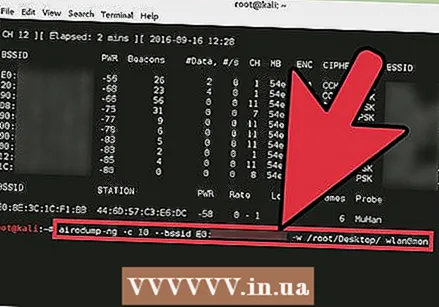

Копирајте БССИД циљне мреже. Сада откуцајте ову команду: аиродумп-нг -ц [канал] --бссид [бссид] -в / роот / радна површина / [интерфејс монитора]- Замените [канал] каналом ваше циљне мреже. Налепите мрежни БССИД тамо где је [бссид] и замените [интерфејс монитора] именом вашег интерфејса монитора (мон0).

- Комплетна команда треба да изгледа овако: аиродумп-нг -ц 10 --бссид 00: 14: БФ: Е0: Е8: Д5 -в / роот / Десктоп / мон0.

Чекати. Аиродумп сада треба само да провери циљну мрежу како бисмо могли да сазнамо конкретније информације о њој. Оно што заправо радимо је да чекамо да се уређај (поново) повеже на мрежу, приморавајући рутер да пошаље четворосмерно руковање потребно за разбијање лозинке.

Чекати. Аиродумп сада треба само да провери циљну мрежу како бисмо могли да сазнамо конкретније информације о њој. Оно што заправо радимо је да чекамо да се уређај (поново) повеже на мрежу, приморавајући рутер да пошаље четворосмерно руковање потребно за разбијање лозинке. - Четири датотеке ће се такође појавити на вашој радној површини; Овде се руковање чува једном снимљеним, зато их немојте брисати! Али заправо нећемо чекати да се уређај повеже. Не, то не раде нестрпљиви хакери.

- Заправо ћемо користити још један кул алат који се испоручује са пакетом авиона под називом аиреплаи-нг да бисмо убрзали процес. Уместо да чекају да се уређај повеже, хакери користе овај алат да би присилили уређај да се поново повеже слањем пакета за деаутентификацију (деаутх) на уређај, чинећи да мисли да је то нова веза са рутером. Наравно, да би овај алат могао да ради, неко други мора прво да се повеже са мрежом, па припазите на аиродумп-нг и сачекајте да клијент стигне. То може потрајати дуго или само тренутак пре него што се први представи. Ако се ниједно не појави након дугог чекања, мрежа је можда сада у квару или сте предалеко од мреже.

Покрените аиродумп-нг и отворите други терминал. У овом терминалу откуцајте следећу команду: аиреплаи-нг –0 2 –а [бссид рутера] –ц [бссид клијента] мон0.

Покрените аиродумп-нг и отворите други терминал. У овом терминалу откуцајте следећу команду: аиреплаи-нг –0 2 –а [бссид рутера] –ц [бссид клијента] мон0. - –0 је пречица за режим смрти, а 2 је број смртних пакета који ће се послати.

- -а означава бссид приступне тачке (рутера); замените [роутер бссид] циљном мрежом БССИД, на пример 00: 14: БФ: Е0: Е8: Д5.

- -ц означава БССИД клијенте. Замените [цлиент бссид] БССИД-ом повезаног клијента; ово је наведено под „СТАНИЦА“.

- А мон0 наравно значи само интерфејс овог екрана; промените га ако је ваш другачији.

- Комплетан задатак изгледа овако: аиреплаи-нг –0 2 –а 00: 14: БФ: Е0: Е8: Д5 –ц 4Ц: ЕБ: 42: 59: ДЕ: 31 мон0.

Притисните ↵ Ентер. Видите како аиреплаи-нг отпрема пакете и за неколико тренутака требали бисте да видите ову поруку на прозору аиродумп-нг! То значи да је руковање забележено и да је лозинка у рукама хакера, у једном или другом облику.

Притисните ↵ Ентер. Видите како аиреплаи-нг отпрема пакете и за неколико тренутака требали бисте да видите ову поруку на прозору аиродумп-нг! То значи да је руковање забележено и да је лозинка у рукама хакера, у једном или другом облику. - Можете да затворите прозор аиреплаи-нг и кликнете Цтрл+Ц. на терминалу аиродумп-нг, да престанете да надгледате мрежу, али немојте то још радити, у случају да вам касније требају неке информације.

- Од овог тренутка процес је у потпуности између вашег рачунара и те четири датотеке на радној површини. Од њих је .цап посебно важан.

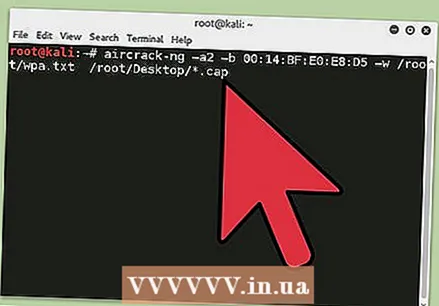

Отворите нови терминал. Откуцајте наредбу: аирцрацк-нг -а2 -б [бссид роутер] -в [путања до листе речи] / роот / Десктоп /*.цап

Отворите нови терминал. Откуцајте наредбу: аирцрацк-нг -а2 -б [бссид роутер] -в [путања до листе речи] / роот / Десктоп /*.цап- -а користи се авионском методом за пуцање руковања, метода 2 = ВПА.

- -б означава БССИД; замените [роутер бссид] са БССИД-ом циљног рутера, као што је 00: 14: БФ: Е0: Е8: Д5.

- -в означава појмовник; замените [путању до листе речи] стазом до листе речи коју сте преузели. На пример, у основној фасцикли имате „впа.ткт“. Тако "/ роот / Десктоп / *".

- .цап је путања до .цап датотеке са лозинком; звездица ( *) је џокер знак у Линуку и под претпоставком да на вашој радној површини нема других .цап датотека, ово би требало да функционише како треба.

- Комплетан задатак изгледа овако: аирцрацк-нг –а2 –б 00: 14: БФ: Е0: Е8: Д5 –в /роот/впа.ткт /роот/Десктоп/*.цап.

- Сачекајте да аирцрацк-нг започне процес пробијања лозинке. Међутим, лозинка ће провалити само ако се лозинка налази у речнику који сте изабрали. Понекад то није случај. Ако је тако, онда можете честитати власнику на његовој мрежи која је „непробојна“, наравно тек након испробавања сваке листе речи коју хакер може користити или створити!

Упозорења

- Проваљивање у нечији Ви-Фи без дозволе у већини земаља сматра се незаконитом радњом или злочином. Овај водич је за извођење теста продора (хаковање да би мрежа била сигурнија) и коришћење сопствене пробне мреже и рутера.

Неопходности

- Успешна инсталација Кали Линука (што сте вероватно већ урадили).

- Бежични адаптер погодан за убризгавање / монитор

- Појмовник за покушај „пробијања“ лозинке за руковање након што је додељена